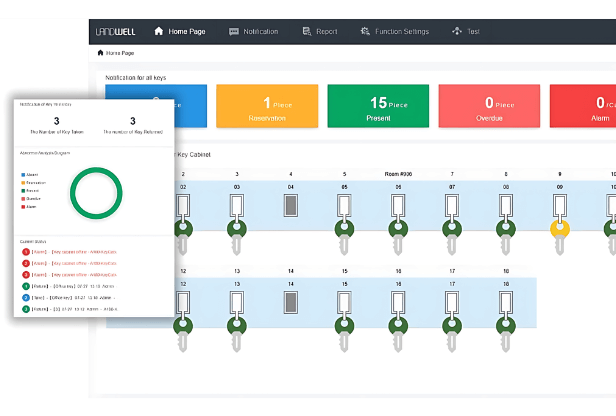

Portal Web

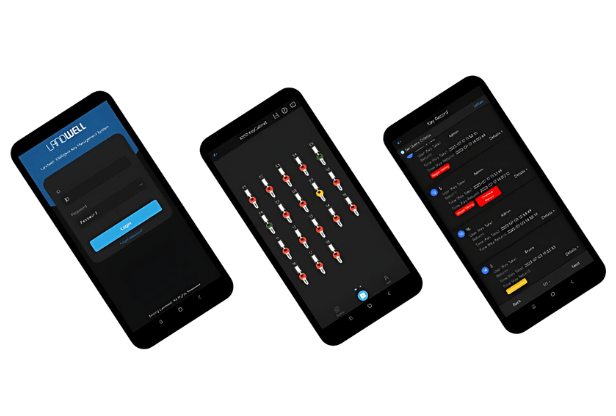

O Aplicativo Móvel

Os smartphones oferecem muitas funcionalidades aos seus usuários, e é óbvio que os smartphones também devem nos ajudar a usar nossos sistemas de armários de chaves. A Keyflex fornece um aplicativo de smartphone fácil de usar, disponível para download na App Store e na Play Store. O aplicativo Keyflex não foi feito apenas para usuários, mas também para administradores, oferecendo funcionalidades extras para gerenciar os claviculários.

O aplicativo de controle de chaves

Principais recursos do software de gerenciamento

Integração - Foco no seu negócio

Reengenharia

Embora nos esforcemos para tornar nosso sistema diretamente acessível a mais indústrias, locais e usuários, ajudando-os a concluir políticas de controle de chaves, estamos bem cientes de que as definições de segurança pública e autosegurança das organizações nunca são universalmente aplicáveis, e não há solução que possa resolver todos os problemas. Portanto, para garantir a conformidade dos sistemas de controle de chaves em um mercado cada vez mais amplo, estamos abertos ao desenvolvimento secundário de programas de controle de chaves e dispostos a fornecer parceiros eficientes com experiência e recursos, incluindo protocolos de comunicação, SDKs e algum código-fonte.

Talvez o desenvolvimento secundário seja mais adequado para seu projeto quando seu cliente lhe solicitar os seguintes recursos:

- Devem ser desenvolvidos localmente ou por nacionais de nacionalidade própria;

- Deverá ter uma política de controle de chaves designada;

- Deve ter um método de autenticação de usuário especificado;

- Deve ter uma UI especificada;

- e assim por diante

Preço Baixo

o melhor preço

Segurança